22.04.26

Поделиться

Пензенцам рассказали, как работает система отражения кибератак

22.04.26

Поделиться

Кибератаки в современном мире, как и деятельность мошенников, уже никого не удивляют. Хакеры — уже не скучающие студенты, которые пробуют свои силы в написании вредоносных программ, а целые подразделения, цель которых – вывести из строя какую-либо инфраструктуру.

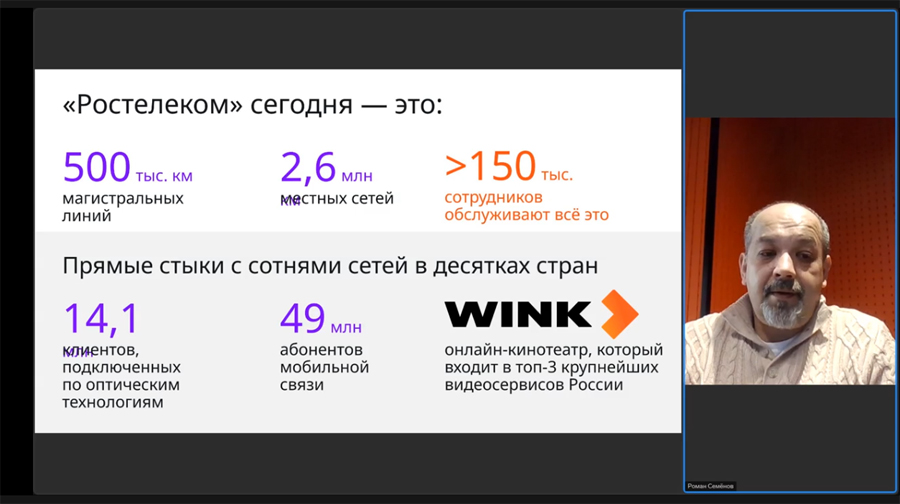

На вебинаре «Миллионы пользователей, сотни тысяч сетевых устройств, десятки регионов: как работает центр мониторинга информационной безопасности «Ростелеком» журналистам и блогерам рассказали о наиболее распространенных инцидентах и актуальных механиках атак в различных регионах страны, ключевых аспектах деятельности Департамента мониторинга и реагирования на киберугрозы компании, а также о том, как провайдер цифровых услуг и решений строит работу центра мониторинга информационной безопасности (Security Operations Center — SOC — оперативный центр обеспечения безопасности) и справляется с новыми угрозами.

Экспертом и ведущим выступил директор Департамента мониторинга и реагирования на киберугрозы блока информационной безопасности «Ростелекома» Роман Семенов.

Он отметил, что сейчас мир использует четвертое поколение центров мониторинга информационной безопасности.

Немного истории

«В период зарождения интернета первое поколение SOC использовалось в основном для нужд оборонных предприятий и государственных учреждений. Основной задачей подразделений являлась защита организаций от вредоносных программ несложного по современным меркам уровня. Второе поколение SOC появилось в коммерческих компаниях. Центры также занимались обнаружением вирусных эпидемий, защитой от них, а также отслеживанием и исправлением уязвимостей. Второе поколение существовало примерно до начала 2000-х годов. В третьем поколении SOC приобрели свою основную технологию, которая решила проблему централизации мониторинга (2007-2012 годы)», — рассказал Роман Семенов.

С 2013 года SOC все чаще стали использовать технологию киберразведки. С 2017 года стали появляться центры мониторинга информационной безопасности нового поколения, которые стали использовать проактивные методы обнаружения угроз. Сейчас — это текущая реальность.

Центры мониторинга информационной безопасности обязаны своим появлением вирусу, появившемуся в 2017 году. Тогда он явился угрозой всему миру и распространялся повсеместно. Многие крупные организации заявляли об атаках на свои системы – перевозчики, нефтяные компании. Только по официальным подсчетам, ущерб оценивался в 10 миллиардов долларов США (по данным на 2023 год). Реальная цифра ущерба до сих пор неизвестна.

Изначально этот вирус-шифровальщик появился в 2016 году. Он входил в инфраструктуру компьютера, шифровал диски, информацию, затем на экране появлялось сообщение с требованием заплатить деньги для разблокировки системы.

В 2017 году появился вирус, выдававший себя под уже известный шифровальщик. Он выполнял все функции известного тогда вируса. Многие даже платили деньги для разблокировки информации, но дальше ничего не происходило. Новый вирус был направлен на уничтожение всей инфраструктуры, до которой мог дотянуться. В систему пользователя вредоносный код попадал, в основном, через фишинговые письма.

Для того, чтобы предотвратить атаку, нужно было своевременно делать резервное копирование данных, мониторинг трафика. К сожалению, к этому прибегала малая часть пользователей и компаний.

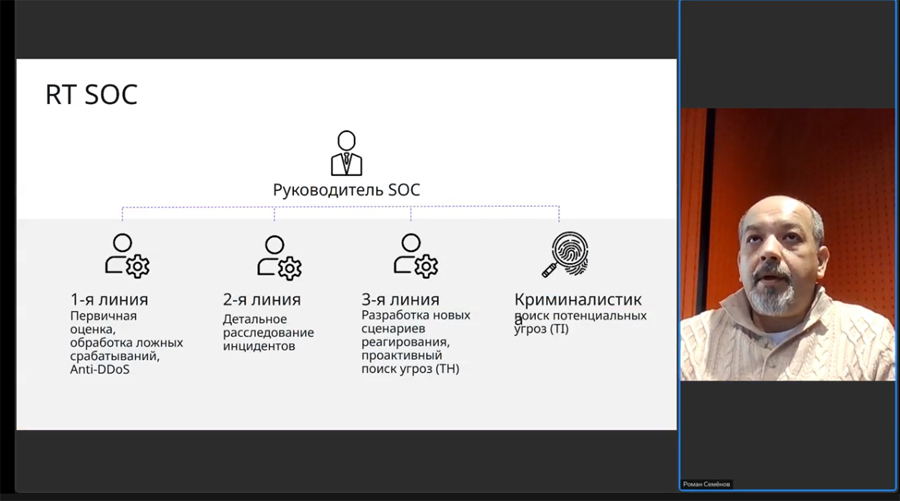

Структура SOC «Ростелекома»

Центр мониторинга информационной безопасности «Ростелекома» появился в 2017 году. Сотрудники подразделения следят за состоянием информационных баз компании, предотвращает возможные угрозы и атаки.

«Ростелеком SOC» построен на примере классической модели, где во главе стоит руководитель, а дальше идет разделение на несколько линий либо на несколько отделов. Это — первая, вторая линии, где происходит оценка первичной работы с инцидентом; третья линия, которая является аналитикой и нашими «мозгами», и четвертая — наша криминалистика», — сообщил Роман Семенов.

У сотрудников «первой линии» имеются несколько инструментов, при помощи которых они выявляют инциденты и в дальнейшем расследуют их. Этот отдел работает четко по инструкции, в которой описаны все возможные события и ситуации, которые могут возникнуть.

К примеру, система обнаруживает вирус. Она определяет, на каком компьютере произошло заражение, выясняет причину его попадания в систему, удаляет и выдает отчет об обнаружении и принятых мерах. Если вирус удален, то работа по инструкции считается успешной. Таких случаев в компании — подавляющее большинство.

Но бывает и так, что система обнаружила, но не смогла удалить вредоносную программу.

«Тогда у дежурного аналитика, инженера появляется окошко с набором скриптов, содержащими порядок действий, которые необходимо сделать для того, чтобы эта угроза была нивелирована», — сообщил Роман Семенов.

Этот набор действий содержится в определенной системе автоматического реагирования на угрозы. Здесь также прописываются сценарии для ситуаций, содержащих максимум автоматизации процессов. Если при каком-то инциденте нет возможности произвести все действия автоматически, прописывается инструкция для дежурного, содержащая порядок шагов для предотвращения угрозы или кибератаки.

Помимо этого, «Ростелеком» использует в своей работе сервисы автоматического отражения атак как на саму компанию, так и на компьютеры пользователей, чтобы услуги связи всегда были доступны абонентам.

На «второй линии» — немного другие инструменты. Здесь осуществляется расследование нестандартных подозрений на инциденты. Если в сети происходит событие, на которое нет инструкции, а дежурный «первой линии» не знает, как действовать в данной ситуации, инцидент начинают расследовать сотрудники «второй линии». Они же занимаются и написанием новых и актуализацией старых инструкций для «первой линии».

По словам Романа Семенова, на первой и второй линиях работает порядка 30 человек.

«Третья линия» является «мозгом» центра мониторинга информационной безопасности «Ростелекома». Здесь происходит создание новых сценариев обнаружения, подключение новых устройств, поиск аномалий в сети, выработка новых гипотез и их апробация, а также проактивный поиск угроз.

По словам Романа Семенова, как правило, события до «третьей линии» не доходят.

Еще одним отделом SOC компании является отдел криминалистики. Здесь расследуют киберпреступления. В отличие от «третьей линии» в задачи киберкриминалистов входит выявление первоначальной причины того или иного события. Сотрудники отдела фиксируют инцидент и, двигаясь в обратном направлении, ищут причину возникновения ситуации.

В руках этого отдела сосредоточены логи со всех систем: сведения о сетевых интерфейсах, программы автозапуска, информация о пользователях, журналы системы, недавние файлы и прочее. Помимо этого, в арсенале сотрудников этого подразделения имеется специализированный криминалистический софт.

Роман Семенов подчеркнул, что при помощи средств разведки сотрудники отдела криминалистики занимаются анализом и выработкой гипотез, позволяющих понять, к чему готовиться, что угрожает в ближайшее время, при помощи чего можно избежать угроз и многое другое.

SOC «Ростелекома» сотрудничает с компаниями, которые занимаются поставкой данных. Как правило, это организации, занимающиеся разработкой антивирусных программ, базой данных IP- адресов угроз. Помимо этого, провайдер взаимодействует с компаниями, которые специализируются на базах утечек, разведке в сегменте даркнета.

В результате компания получает и систематизирует полученные данные и публикует ежеквартальные отчеты внутри организации с разборами группировок появившихся инцидентов или тех, которые только прогнозируются.

«В последние три с половиной года прогноз не особо меняется, за исключением того, что в жизнь плотно вошел искусственный интеллект», — пояснил Роман Семенов.

Современные реалии

ИИ помогает увеличить скорость реализации злодеяний в десятки, а то и в сотни раз. Он является полноценным инструментом атакующего.

«Но надо понимать, что искусственный интеллект — это не сам атакующий. Это помощник, обычное программное обеспечение, которое используется для деструктивных целей», — отметил директор департамента мониторинга и реагирования на киберугрозы блока информационной безопасности «Ростелекома».

Роман Семенов констатировал, что нет такой инфраструктуры, которую невозможно было бы взломать. Но у всего есть своя цена. К примеру, атаковать инфраструктуру «Ростелекома» — это достаточно дорогое удовольствие. Киберпреступникам проще атаковать, к примеру, системы поставщиков еды, организаций, обслуживающих здания.

Роман Семенов добавил, что в современном мире на пике находятся политизированные атаки. Мишенями становятся государственные учреждения, промышленные предприятия, IT-компании и телеком-операторы, финансовый сектор, а также иные компании, от которых зависит выживание той или иной сферы.

«Мы в свою защиту вкладываем достаточное количество сил, которые не могут вложить компании меньшего размера. Поэтому в первую очередь под прицелом киберпреступников находятся именно они», — резюмировал он.

Реклама. Заказчик — ПАО «Ростелеком», ИНН 7707049388. Erid: 2SDnjdK8vbk

Источник фотографии: из архива ИА «Пенза-Пресс», скриншоты вебинара "Ростелекома"

Последние новости

06.06.26

Топ-новости дня

Читайте также из рубрики Общество:

.jpg)

.jpg)